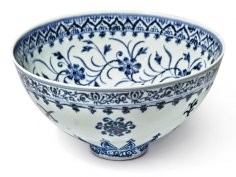

Kupiona na wyprzedaży garażowej miseczka okazała się niezwykle cennym i rzadkim zabytkiem

4 marca 2021, 19:54Pewien miłośnik antyków zauważył na wyprzedaży garażowej w stanie Connecticut porcelanową miseczkę, która przykuła jego uwagę. Wydał 35 dolarów na jej zakup i, chcąc zweryfikować swoje podejrzenia co do przedmiotu, skontaktował się z ekspertami z domu aukcyjnego Sotheby's. Najpierw przesłał im zdjęcia, a gdy ci wyrazili chęć bliższego zbadani miseczki, zawiózł ją do zbadania. Okazało się, że to zaledwie jedna z 7 takich miseczek z czasów dynastii Ming, które przetrwały do naszych czasów.

5 szokujących faktów o praniu pieniędzy

4 listopada 2023, 18:14Pranie pieniędzy kojarzy Ci się z wielkimi filmowymi przekrętami? Nie zawsze jest to tak spektakularne. Jeśli jesteś aktywny w sieci i robisz zakupy online, na pewno choć raz zetknąłeś się z próbą oszustwa. Rozpoznając je w porę, prawdopodobnie uniknąłeś powiązania… z procederem prania pieniędzy. Jak zatem widzisz, przestępcy są bliżej niż myślisz. Sprawdź, co jeszcze warto wiedzieć o praniu pieniędzy!

15 milionów Xboksów do połowy 2007 roku

22 lipca 2006, 11:32Do końca roku podatkowego 2007, który kończy się 30 czerwca przyszłego roku, Microsoft chce sprzedać 15 milionów egzemplarzy konsoli Xbox 360. Koncern przewiduje, że, licząc od czasu rozpoczęcia sprzedaży, do końca grudnia 2006 uda mu się sprzedać 10 milionów Xboksów.

Japońska premiera PlayStation 3

12 listopada 2006, 19:26Sklepy elektroniczne wyprzedały w dniu premiery konsole PlayStation 3. Przed drzwiami marketów tłoczyły się tysiące miłośników, którzy od kilku godzin czekali na mrozie na otwarcie sklepów.

Kino samochodowe

27 stycznia 2007, 09:59Firma Carlab zaprezentowała samochód, który błyskawicznie można zmienić w... salę kinową. Koncepcyjny model XL7 Flix wyposażono we wszystko, co konieczne: wygodne fotele, wysokiej jakości system dźwiękowy oraz duży ekran.

W USA rośnie sprzedaż gier wideo

24 lipca 2007, 11:58W czerwcu bieżącego roku w USA sprzedano gry wideo o łącznej wartości 1,1 miliarda USD. Oznacza to 31-procentowy wzrost rok do roku i 35% zwiększenie sprzedaży w porównaniu z majem 2007.

Google zbada Twoje DNA

22 stycznia 2008, 13:16Wystartowała europejska strona założonej przez Google’a firmy wykonującej testy DNA. W listopadzie 2007 podobna witryna rozpoczęła działalność w USA.

Misja Bajkał

29 lipca 2008, 10:03Rosyjscy naukowcy rozpoczęli próbę zanurkowania na dno najstarszego, a zarazem najgłębszego jeziora świata – Bajkału. Na 1700 metrów mają się dostać w dwóch specjalnych kapsułach, a właściwe miniłodziach podwodnych, z których każda waży 18 ton. Podwodna misja to część 2-letniego projektu ochrony tutejszego ekosystemu. W 1996 roku Bajkał z obszarami przyległymi został wpisany na Listę Światowego Dziedzictwa UNESCO.

Mozilla przeciwko Microsoftowi

9 lutego 2009, 18:10Mozilla otrzymała prawo przyłączenia się do pozwu Opery przeciwko Microsoftowi. Norweska firma oskarżyła w 2007 roku Microsoft, iż dołączenie Internet Explorera do systemu Windows jest czynem nieuczciwej konkurencji.

Powrót twórcy Netscape Navigatora

18 sierpnia 2009, 11:52Marc Andreessen postanowił rzucić wyzwanie Microsoftowi oraz Mozilli i zapowiedział powrót na rynek przeglądarek internetowych. Andreessen był jednym z twórców przeglądarek Mosaic i Netscape Navigatora.